حمله Eclipse چیست؟

برای پاسخ دادن به این سوال که حمله Eclipse چیست باید ابتدا با سیستم امنیتی بلاک چینها آشنا شوید. چرا که این شبکهها با هدف مرکزیت زدایی و افزایش امنیت کاربران طراحی شدهاند. اما با این وجود، باز هم هکرها راههایی را پیدا میکنند تا بتوانند وارد شبکه شده و یا به انجام خرابکاری کفایت کنند و یا اینکه؛ ارز دیجیتالی به والت خود بزنند و بروند!

حمله eclipse که با عناوینی مانند حمله خسوف، حمله کسوف یا حتی حمله گرفتگی هم در ایران شناخته میشود، نوعی از حملات هکرها به داخل بلاک چین است که یک نود (Node) را هدف میگیرند. نودها یا گرهها بخش مهمی از فعالیتهای هر بلاک چین را بر عهده دارند و اگر توسط هکرها هدف قرار بگیرند، عملا از کار میافتند.

اما هدف از حمله Eclipse چیست؟ انجام این حمله چه نفعی برای هکرها و چه ضرری برای بلاک چینها دارد؟ اینها سوالاتی هستند که در این مقاله قصد بررسیشان را داریم. با ما تا انتهای مطلب همراه باشید.

حمله Eclipse وقتی انجام میشود، ممکن است خود آن نود (Node) که هدف حمله قرار گرفته هم تا مدتها متوجه نشود که هک شده است.

روش انجام حمله Eclipse چیست؟

حمله خسوف یا حمله کسوف زمانی رخ میدهد که یکی از نودها متوجه میشود که از زنجیره خارج شده و نمیتواند هیچ کاری انجام دهد. در این حالت، گفته میشود که او مورد حمله هکرها قرار گرفته و حمله از نوع eclipse بوده است.

حملاتی که به بلاک چینها انجام میشوند، دو حالت کلی دارند. بخشی از حملات، خیلی آشکار انجام شده و بلافاصله پس از یافتن آنها، همه متوجه انجام حمله میگردند. اما نوع دوم، حملاتی هستند که تا مدتی پس از پایان یافتن حمله نیز کسی اطلاعی از آن پیدا نمیکند. حمله خسوف یا کسوف دقیقا در دسته دوم قرار میگیرد.

دلیل اینکه حمله گرفتگی در دسته دوم قرار میگیرد، این است که کل شبکه مورد حمله قرار نگرفته و فقط یکی از نودها هدف حمله قرار میگیرد. وقتی آن نود توسط هکرها هدف حمله قرار گرفت، از دور خارج شده و نمیتواند فرایند تایید تراکنشها یا حتی تولید بلوک جدید را انجام دهد. برای اینکه بتوانیم کاملتر این فرایند را توضیح دهیم، لازم است تا با نودها و فعالیتهایی که انجام میدهند بیشتر آشنا شوید.

وظیفه نود (Node) در بلاک چین چیست؟

نود که در منابع فارسی گاهی به نام گره هم از آن یاد میکنند، فردی است که توان پردازشی دستگاه خودش را در اختیار شبکه بلاک چین قرار میدهد. این توان پردازشی برای تایید کردن تراکنشهایی مورد استفاده قرار میگیرد که کاربران آن بلاک چین با ارز دیجیتالی که بر بستر آن قرار دارد، انجام میدهند. برای کسب اطلاعات بیشتر در مورد بلاک چین به مقاله همه چیز در مورد بلاک چین مراجعه فرمایید

فرض کنید که شما میخواهید بعنوان یک نود در بلاک چین بیت کوین فعالیت کنید. برای این کار، باید شروطی را که آن شبکه تعیین کرده است رعایت کنید. هر بلاک چین شرایط خاص خودش را دارد که مهمترین آن، داشتن دستگاهی با هش ریت یا توان پردازش مناسب است. اگر تاکنون درباره استخراج کردن ارز دیجیتال تحقیق کرده باشید، حتما به دستگاههای ماینینگ برخورد داشتهاید. این دستگاهها با پردازش کردن فرمولهای ریاضی، آنها را حل میکنند. حل شدن این فرمولهای ریاضی منجر به تایید شدن تراکنشهای آن بلاک چین میشود.

البته ماجرا به این سادگیها نیست. از آنجایی که در بلاک چینها همه چیز به صورت رمزنگاری انجام میشوند، باید تمامی اطلاعات ارزهای دیجیتالی و تراکنشهایی که با آن ارزها انجام میشوند درون شبکه ذخیره گردند. این اطلاعات در بلوکهایی ذخیره میشوند. بلوکها وقتی به تعداد بسیار زیاد در کنار هم قرار میگیرند زنجیرهای را تشکیل میدهند که ما آن را به اسم بلاک چین میشناسیم.

انجام دادن این کار، یعنی ساختن بلوکهای جدید و ذخیره اطلاعات ارزهای دیجیتال استخراج شده و تراکنشهایی که با آن ارزها انجام میشوند، دقیقا بر عهده نودها قرار دارند. آنها با استفاده از توان پردازشی خودشان دائما مشغول همین کار هستند. هر مساله ریاضی که توسط دستگاه آنها حل میشود، مقداری اطلاعات را به بلوک تازه تاسیس شده اضافه میکند. آنقدر این کار پیش میرود تا یک بلوک ساخته شود و بعد به سراغ بلوک بعدی میروند. نودها در ازای ساخت بلوکها پاداش دریافت میکنند.

هرقدر تعداد نودهای یک بلاک چین بیشتر شود، قدرت آن شبکه افزایش پیدا میکند. طبیعی است که هر شبکه به دنبال افزایش تعداد نودهایش باشد. چرا که در این صورت دستگاههای بیشتری با هش ریتهای زیاد در اختیار آن بلاک چین قرار میگیرند، تراکنشها سریعتر انجام میشوند، بلوکها سریعتر ساخته میشوند و شبکه لحظه به لحظه توسعه بیشتری پیدا میکند.

از سوی دیگر، این روند به مرکزیت زدایی بلاک چین هم کمک میکند. یعنی همه اطلاعات در اختیار یک نفر قرار ندارد. اطلاعات آن بلاک چین در اختیار تمام نودهایی است که عضو آن شبکه شدهاند. اگر تغییری قرار باشد در بلاک چین لحاظ شود، همه نودها مطلع خواهند شد و حتی میتوانند برای تغییر در آن شبکه پروپوزال هم ارائه کنند تا به رای گذاشته شود.

این توضیحات، به خوبی وظایف نودها و اهمیت نقش آنها در بلاک چین را نشان میدهند. اگر کاربران عادی یک بلاک چین که با ارز دیجیتال آن مشغول خرید و فروش هستند را کارگران ساده یک ساختمان در نظر بگیریم، نودها کارگران ارشد هستند که وظیفه دارند آن کارگرها را به هم ربط بدهند و بینشان هماهنگی ایجاد کنند. چیزی که با عنوان شبکه P2Pدر بلاک چین یاد میشود. برای توضیح دقیقتر و کاملتر اینکه حمله Eclipse چیست، حتما لازم است شبکه همتا به همتا یا P2P را خوب تشریح کنیم. چرا که هکرها برای انجام حمله خسوف، باید بتوانند وارد این شبکه شوند که کار بسیار سختی است.

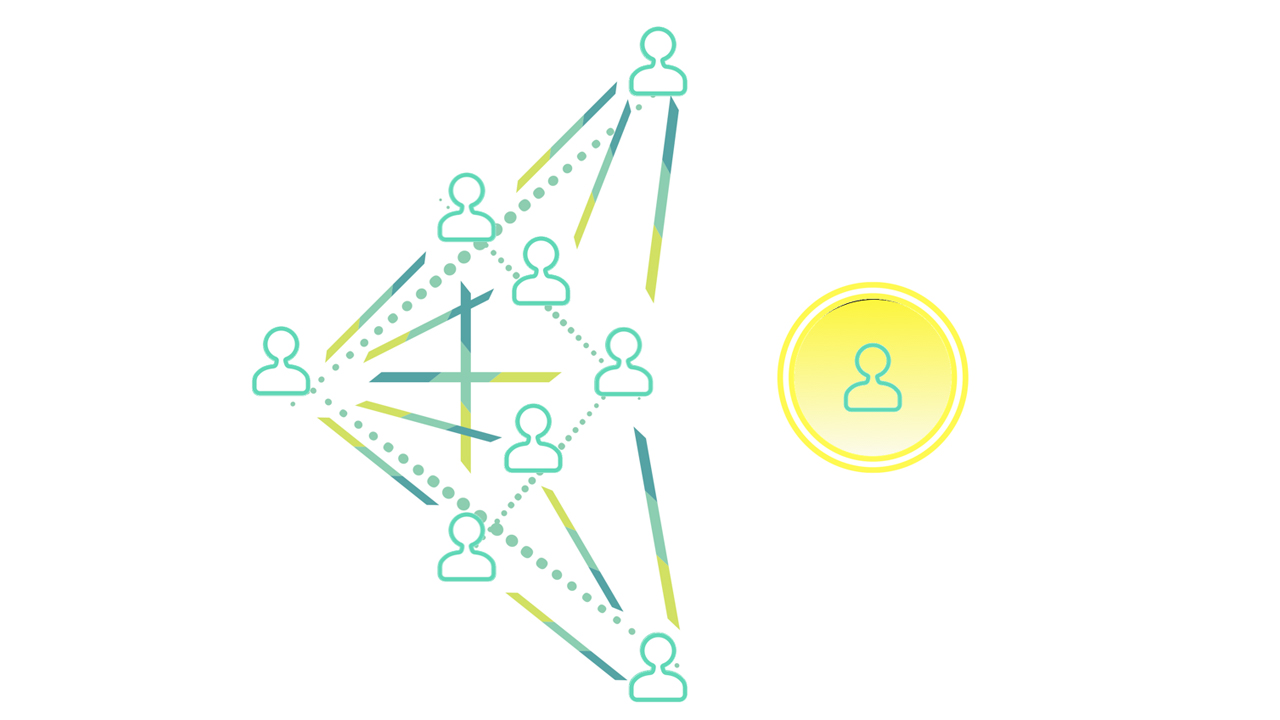

در بلاک چین افراد به صورت همتا به همتا یا دو به دو با یکدیگر در ارتباط هستند و شخص ثالثی در ارتباط آنها نقش ندارد. اما هکرها در حمله Eclipse میتوانند کنترل سیستم یکی از طرفین را در اختیار بگیرند.

ارتباط شبکه P2P با حمله Eclipse چیست؟

وقتی قصد دارید یک شبکه اطلاعاتی طراحی کنید، باید بتوانید ساختار مدیریت آن را نیز درنظر بگیرید. مثلا، شما میخواهید برای ادارهتان سروری طراحی کنید که از طریق آن پرسنل با یکدیگر و البته، با مدیریت اداره در ارتباط باشند. این سرور مانند یک نمودار شاخهای پیش میرود. یعنی در ابتدا یک راس دارد که مدیر سرور است. مدیر سرور همه چیز را در اختیار دارد. سپس، سرور در ادامه به شاخههای بیشتری تقسیم میشود. در نتیجه، تمام اعضای آن سرور تحت تسلط مرکز سرور هستند که نقطه شروع همه چیز است.

اما شبکه بلاک چین با هدف برهم زدن این ساختار طراحی شده است. در بلاک چین، هیچ مرکزی وجود ندارند و همه اعضا هستند. بخاطر همین به آن همتا به همتا یا Peer 2 Peer گفته میشود. احتمالا، حالا میتوانید حدس بزنید که پیچیدگی انجام حمله Eclipse چیست؟ اگر یک هکر بخواهد شبکه اطلاعاتی که ذکر کردیم را هک کند، کافی است که راس آن شبکه را در اختیار بگیرد. با هک شدن مرکز سرور، تمام اعضای آن هم در اختیار هکر خواهند بود و عملا کل شبکه تحت کنترل او قرار میگیرد.

در حالی که هک کردن شبکه بلاک چین به این راحتی نیست. هکر اگر بخواهد کل شبکه را هک کند، باید تمام کاربران را جداگانه هک کند و این شدنی نیست. بخاطر همین، هکرها به روشهای گوناگونی متوسل میشوند تا به بلاک چینها نفوذ کنند و کمی اطلاعات یا ارز دیجیتال برای خودشان بردارند. حمله خسوف یا حمله کسوف دقیقا با همین هدف انجام میشود.

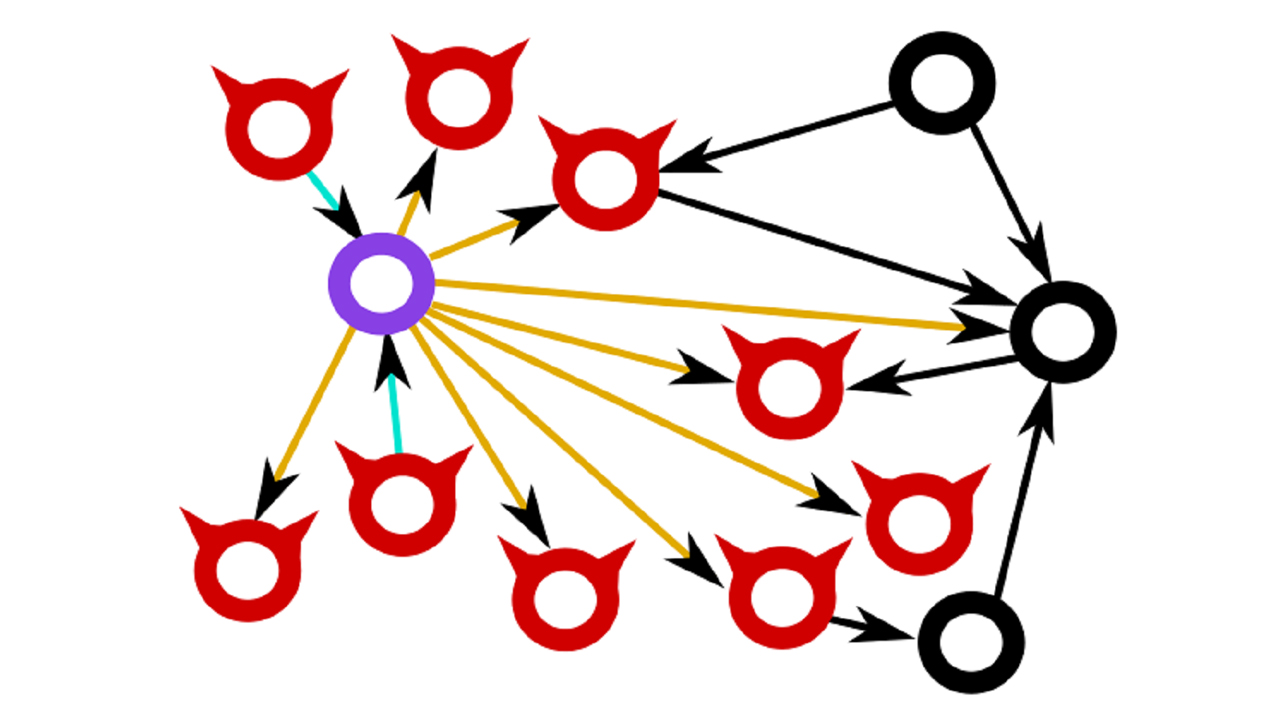

در حمله Eclipse هکرها یک نود را در شبکه P2P در نظر میگیرند و برای هک کردن همان یک نود اقدام میکنند. اگر آنها بتوانند نود مورد نظر خود را از شبکه همتا به همتا خارج کنند و کنترل فعالیتهایش را بگیرند، گفته میشود که حمله Eclipseرخ داده است.

روش انجام حمله Eclipse چیست؟

اگرچه انجام دادن حمله Eclipseدر مقایسه با حملات دیگری که به بلاک چینها میشوند اندکی سادهتر به نظر میرسد؛ ولی این حمله پیچیدگیهای خاص خودش را دارد.

یکی از راههایی که هکرها برای انجام این نوع حمله مورد استفاده قرار میدهند، در اختیار گرفتن پهنای باندی است که آن نود در اختیار دارد. نودها برای انجام فعالیتهای مربوط به تایید تراکنشها و استفاده از هش ریت دستگاه خود جهت تاسیس بلوکهای جدید؛ به پهنای باند زیادی احتیاج دارند. کافی است یک هکر بتواند تمام یا حتی بخشی از این پهنای باند را از نود بگیرد. با این کار، هم نود غیرفعال خواهد شد و هم توانایی آن در اختیار خود هکر قرار میگیرد.

اما هکرها چگونه میتوانند پهنای باند یک نود را در اختیار بگیرند؟ در بخش قبلی، گفتیم که ارتباط شبکه همتا به همتا با حمله Eclipse چیست و چگونه هکرها میتوانند یک نود را از شبکه خارج سازند. اما برای توضیح فنی این کار باید بگوییم که یکی از رایجترین روشها، ورود چند نود قلابی به درون شبکه بلاک چین است. بنابراین، هکرها برای اینکه بتوانند پهنای باند نود مورد نظر را در اختیار خود بگیرند، چند نود را با سیستمها و توان پردازشی مشخص عضو بلاک چین میکنند. آن نودها مدتی در شبکه فعالیت میکنند و در بخشهای مختلفی از شبکه همتا به همتا قرار میگیرند.

هدف آن نودهای قلابی، این است که یک IP را به دست نود مورد نظر برسانند. اگر آن نود از آی پی تعیین شده توسط آنها استفاده کند، در عمل کنترل خودش را بر پهنای باندش از دست میدهد و همه چیز در اختیار هکرها قرار میگیرد. در بخشهای قبلی به این نکته اشاره کردیم که حمله Eclipse جزو حملاتی است که ممکن است تا مدتها کسی از آن باخبر نشود. بخاطر همین، ممکن است هکرها پس از غیرفعال کردن آن نود تا مدتی اجازه ندهند که آن نود متوجه شود که هک شده است.

این هم یکی از پیچیدهترین کارهایی است که هکرها در جریان عملیات حمله خسوف یا کسوف انجام میدهند. آنها تا چند وقت پس از اینکه کنترل پهنای باند آن نود را در اختیار گرفتند؛ اطلاعات غلط در اختیار آن نود قرار میدهند. بنابراین، نود متوجه نمیشود که هک شده است چرا که با اطلاعات دروغین سرگرم است!

هکرها پس از انجام حمله Eclipse میتوانند تراکنشی قلابی را به ثبت برسانند بدون اینکه توسط نودهای واقعی به تایید رسیده باشد. در نتیجه، این امکان را خواهند داشت که از افراد چیزی بخرند بدون اینکه واقعا در قبالش ارز دیجیتال بپردازند.

دلیل انجام دادن حمله Eclipse چیست؟

چرا هکرها باید حمله eclipse را انجام دهند؟ دلیل انجام حمله Eclipse چیست؟ هکرها میتوانند از طریق انجام این حمله، از چند راه مزیتهایی را برای خودشان بوجود آورند. در ادامه، این مزیتها را شرح میدهیم.

امکان خرج کردن دوباره از تراکنشی که انجام شده

از جمله کارهایی که هکرها میتوانند پس از اجرای حمله eclipse انجام میدهند، این است که از تراکنشی که یک بار انجام دادهاند مجددا استفاده کنند. فرض کنید فرد الف یکی از کاربرانی است که فروشنده ماشین در دنیای واقعی است. او در ازای فروش یک ماشین، ارز دیجیتال هم قبول میکند. وقتی که فرد ب از او ماشینی میخرد، در ازایش به الف مقداری ارز دیجیتال تحویل میدهد.

هنگامی که فرد ب مقداری به فرد الف ارز دیجیتال میدهد، بین آنها تراکنشی انجام شده است. تعدادی از ارزهای دیجیتال داخل والت فرد ب کم شده و به همان اندازه، به تعداد ارزهای دیجیتال داخل والت فرد الف افزوده میشود. برای اینکه چنین اتفاقی بیفتد، باید یکی از نودهای عضو بلاک چین آن ارز دیجیتال، چنین مسالهای را تایید کند.

توجه داشته باشید که اگر تراکنش مالی بین الف و ب از طریق یک بانک انجام میشد، به محض انتقال پول از ب به سمت الف، این انتقال در سیستم بانکی ثبت میشد. در واقع، در یک سیستم اطلاعاتی مرکزی کافی است یک تراکنش در سیستم ثبت شود؛ در این صورت آن تراکنش اتفاق افتاده و کسی نمیتواند آن را انکار کند. اما در سیستم بلاک چینی، از آنجایی که هیچ سرور مرکزی برای ثبت یکباره تراکنشها وجود ندارد، باید یکی از نودها تراکنش را تایید کند و سپس آن تراکنش به اطلاع سایر اعضا نیز برسد. اگر یکی از نودها تراکنشی را تایید کند ولی به اطلاع بقیه نرسد، عملا آن تراکنش اتفاق نیفتاده است.

حالا میتوان فهمید که منفعت هکرها از حمله Eclipse چیست! آنها تعدادی نود قلابی را وارد شبکه میکنند. پهنای باند یکی از نودهای واقعی شبکه را در اختیار میگیرند و میتوانند به جای او تراکنشها را تایید کنند. حالا بیایید فرض کنید که در معامله الف و ب هکرها نقش خود را ایفا میکنند. در این حالت، ب ماشین را از الف تحویل میگیرد و به او میگوید که در ازای ماشین مقداری ارز دیجیتال به حساب الف واریز میکند.

از آنجایی که هکرها کنترل سیستم یک نود را در اختیار دارند، میتوانند به دروغ تاییدیه تایید تراکنش فرد ب را ارائه کنند. پس فرد ب به الف ثابت میکند که تراکنش تایید شده و حالا آن مقدار ارز دیجیتال در والت فرد الف قرار دارد. ب سوار ماشین میشود و میرود. حالا الف فکر میکند که مقدار مشخصی از آن ارز دیجیتال را در والت خود دارد؛ در حالی که چنین نیست. چرا؟ چون آن انتقال توسط توسط نودی که پهنای باندش در اختیار هکرها است تایید شده ولی به اطلاع بلاک چین نرسیده است. در واقع، به غیر از هکرها و فرد ب، هیچ کسی اطلاعات مربوط به آن تراکنش را ندارد و هیچ پولی هم به حساب الف واریز نشده است. پول همچنان در کیف ب است. پس مشخص شد اولین راه بهرهبرداری هکرها از حمله Eclipse چیست.

روش ضعیف کردن ماینرها با حمله Eclipse

اکلیپس اتک راه دیگری هم پیشروی هکرها قرار میدهد. آنها میتوانند به جای بهره بردن از تراکنشهایی که تایید نمیشوند، از استخراج ارزهای دیجیتال منفعت بدست آورند.

هر بلاک چین، علاوه بر نودهایی که عضو آن هستند، تعداد زیادی هم ماینر یا استخراج کنند دارد. ماینرها وظیفه دارند که ارز دیجیتال جدید به آن شبکه اضافه کنند. هر بلاک چین وقتی که تاسیس شده و به بازار معرفی میشود، دارای یک سقف معین برای استخراج ارز دیجیتال است. مثلا، سال 2008 که بلاک چین بیت کوین معرفی شد، خالقانش اعلام کردند که تا سقف 21 میلیون بیت کوین استخراج خواهد شد و بعد از آن دیگر هیچ بیت کوین جدیدی استخراج نمیشود. در مقاله بلاک چین چیست به موضوع نود ها و نکات مربوط به آن پرداخته شده است

اما برای رسیدن به همان تعداد معین شده، نیاز است تا ماینرها به استخراج ارز دیجیتال بپردازند. شکل کار آنها تا حد زیادی شبیه نودها است. ماینرها نیز توسط ابزاری که با نام ریگ ماینینگ شناخته میشوند، مشغول ماین کردن میشوند. ریگ ماینینگها مطابق هش ریت یا توان پردازش خودشان، فرمولهای ریاضی را با سرعت بیشتری حل میکنند و بلوکهای جدیدی خلق میکنند که در نتیجه خلق بلوکها، ارزهای دیجیتال جدیدتر خلق میشوند. ماینرها میتوانند همزمان نود هم باشند. در واقع، هم به ازای ارزی که استخراج کردهاند و هم در مقابل تراکنشهایی که تایید کردهاند از شبکه پاداش بگیرند.

بنابراین، معلوم است که ارزش ماینرها برای هکرها چقدر بالاست. اما روش دستیابی به آنها از طریق حمله Eclipse چیست؟ هکرها با وارد شدن به بلاک چین، کنترل هش ریت دستگاه تعدادی از ماینرها را در اختیار میگیرند. بعد از آن، سعی میکنند تا باقی ماینرهای عضو شبکه را غیرفعال کنند. در واقع، این بار نه برای در اختیار گرفتن پهنای باند یک نود، بلکه برای در اختیار گرفتن کل شبکه در حال تلاش کردند. اما در این صورت، منفعت حمله Eclipse چیست؟ در این حالت و پس از اجرای موفقیت آمیز حمله، مقدمات برای حمله 51 درصدی فراهم میشود. برای اینکه بدانید ارتباط جمله 51 درصد با حمله Eclipse چیست و اینها چه فایدهای برای هکرها دارند، بخش بعدی را مطالعه کنید.

به روشهای مختلفی میتوان از انجام حمله خسوف یا کسوف جلوگیری کرد. یکی از مهمترین پروتکلها برای جلوگیری از آن، عدم برقراری ارتباط با نودهای جدید و ناشناس است.

حمله 51 درصدی به بلاک چین

همانطور که از نام این حمله مشخص است، هکرها باید کنترل بیش از نیمی از ماینرها را در اختیار بگیرند. وقتی که این کار انجام شد، مرحله بعدی از دور خارج کردن باقی ماینرها است. اگر هش ریت تعداد زیادی از ماینرها (بیش از نیمی از ماینرها) را در اختیار داشته باشند، میتوانند کارهای مختلفی در بلاک چین انجام دهند. اما ارتباط حمله 51 درصد با حمله Eclipse چیست؟

کافی است هکرها یکی یکی اکلیپس اتک را بر روی چند ماینر انجام دهند. بدین صورت، ارتباط تک تک آنها را با شبکه قطع میکنند و هش ریت آنها را در اختیار میگیرند. اگر هکرها حداقل 51 درصد از هش ریت ماینرهای بلاک چین را در اختیار داشته باشند، میتوانند این کارها را انجام دهند:

- از تایید شدن برخی یا همه تراکنشهای آن شبکه جلوگیری کنند.

- امکان استخراج کردن برخی از ماینرها را همه ماینرها را از آنها بگیرند و خودشان این کار را انجام دهند. چیزی که به آن استخراج انحصاری گفته میشود.

اما در عین حال، محدودیتهایی هم برقرار است. یعنی اجرای موفق حمله 51 درصد، به این معنا نیست که هکرها میتوانند هر کاری که دوست دارند در بلاک چین انجام دهند. در لیست پایین، برخی از کارهایی را میبینید که هکرها بعد از اجرای حمله در انجام دادنشان ناتوان هستند:

- معکوس کردن تراکنشهایی که کاربران انجام دادهاند.

- ایجاد تراکنشهای جدید در شبکه

- تغییر پاداشهایی که شبکه معین کرده تا به نودها و ماینرها بدهد.

- ساخت ارز دیجیتال جدای از برنامهای که شبکه جهت استخراج درنظر گرفته است.

- دزدیدن ارز دیجیتال از کاربران

حالا که مشخص شد ارتباط حمله 51 درصد با حمله Eclipse چیست، فواید انجام دادن اکلیپس اتک برای هکرها به خوبی نمایان میشود.

روش جلوگیری از انجام حمله Eclipse

امنیت در بلاک چین مساله بسیار مهمی است. بلاک چینها را بر اساس شاخصهای مختلفی دستهبندی میکنند و هرچه بلاک چینی از نظر آن شاخصهها اوضاع بهتری داشته باشد؛ در رتبه بهتری قرار میگیرد. امنیت، یکی از مهمترین شاخصههایی است که هرچه بالاتر باشد؛ کاربران بیشتری را به سمت آن بلاک چین جذب میکند.

اما یک شبکه اطلاعاتی هرقدر هم که امن و قدرتمند باشد؛ باز هم از حمله هکرها در امان نیست. اتفاقا مزیتی که بلاک چین از این نظر در مقایسه با دیتابیسهای سنتی دارد، در همین است. اگر یک شبکه اطلاعاتی سنتی که دارای سرور مرکزی است هک شود، همه چیز بدون استثنا در اختیار هکرها قرار میگیرند. ولی بلاک چین بخاطر غیرمتمرکز بودن، صرفا برخی از موارد را از دست میدهد اما همچنان کلیت شبکه از هک شدن مصون است.

راههای جلوگیری از اکلیپس اتک به همان پیچیدگی اجرای این حمله هستند. مهمترین توصیهای که کارشناسان حوزه امنیت شبکه دارند، ارتباط داشتن نودهای بلاک چین با نودهایی است که به آنها اعتماد دارند. در واقع، بهتر است در هر بلاک چین نودها لیستی در اختیار داشته باشند از اعضای شبکه که مورد اعتماد همه نودها قرار دارند. در این صورت، دیگر هر کسی نمیتواند به عنوان یک نود جدید به عضویت بلاک چین درآید.

ضمنا، بلاک کردن راههای ورودی مختلف به داخل شبکه نیز، روش موثر دیگر برای جلوگیری از وقوع حمله Eclipse است. همچنین، نودها باید به ارتقاء و بهبود نرم افزار ارز دیجیتال خود باشند. این نرم افزارها که نودها از طریق آنها به شبکه متصل میشوند، میتوانند راه نفوذ را بر هکرها ببندند.

نتیجهگیری: حمله Eclipse چیست و چه منافعی برای هکرها دارد؟

در این مقاله توضیح دادیم که ویژگیهای حمله Eclipse چیست. حملهای که توسط هکرها و با هدف خارج کردن یکی از نودها انجام میشود؛ اکلیپس اتک نام دارد. وقتی که یک نود را از بلاک چین خارج میکنند، میتوانند پهنا باند او را در اختیار بگیرند.

در نتیجه این کار، هکرها از مزایای گوناگونی برخوردار میشوند. مثلا، این امکان را دارند که از طریق یک تراکنش بیش از یک بار خرج کنند. حتی میتوانند وارد بلاک چین شده و مقدمات حمله 51 درصد را ایجاد کنند. نودها برای جلوگیری از گیر افتادن در دام هکرها، باید مراقب باشند که با نودهای جدید ناشناس ارتباط برقرار نکنند. چرا که اتفاقا هکرها از طریق وارد کردن چند نود قلابی به داخل بلاک چین و ارتباط گرفتن با نود مورد نظرشان، او را هک میکنند.

منبع